Атака на данные: как меняется ландшафт угроз в российском финсекторе

Главный тренд 2025 года: от ударных DDoS к целевым атакам

В 2024 году хакеры убедились в низкой эффективности DDoS-атак на организации финансового сектора и страхования. В результате, согласно данным ГК «Солар», в 2025 году:

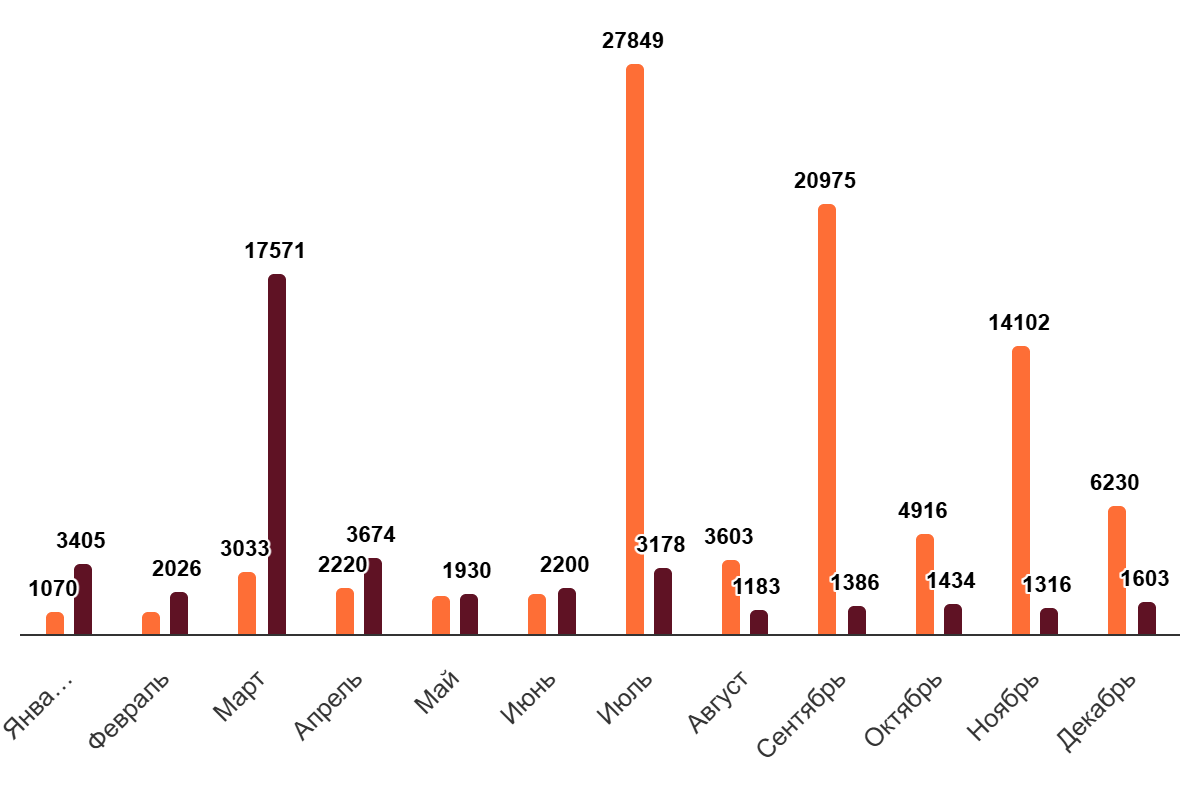

- общее количество нападений сократилось до 41 тысячи инцидентов (сокращение в 1,9 раза по сравнению с 2024-м);

- среднее количество атак на одну компанию составило 631 (снижение в 2,2 раза).

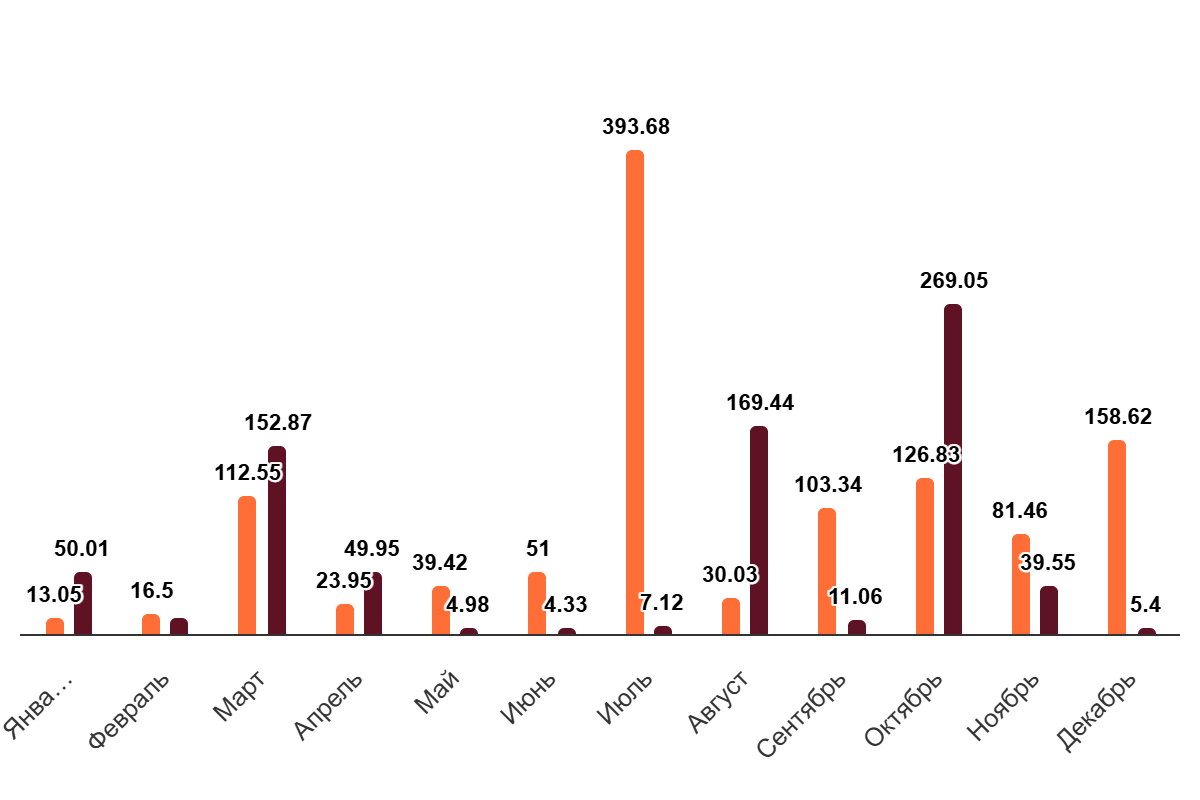

Тем не менее говорить об окончательном затухании DDoS-угроз не приходится. Ведь их интенсивность тесно связана с геополитическими событиями. Так, пик DDoS в финансовой отрасли пришёлся на март (82% от общего числа инцидентов) — сразу после завершения переговоров США и Украины в Саудовской Аравии. Тогда основной удар хакеров на себя приняли компании страхового и кредитно-финансового сектора. Осенью 2025 года злоумышленники, судя по всему, получили доступ к ботнетам с большим потенциалом и протестировали их на российских банках. В это время как раз был принят 19-й пакет санкций ЕС.

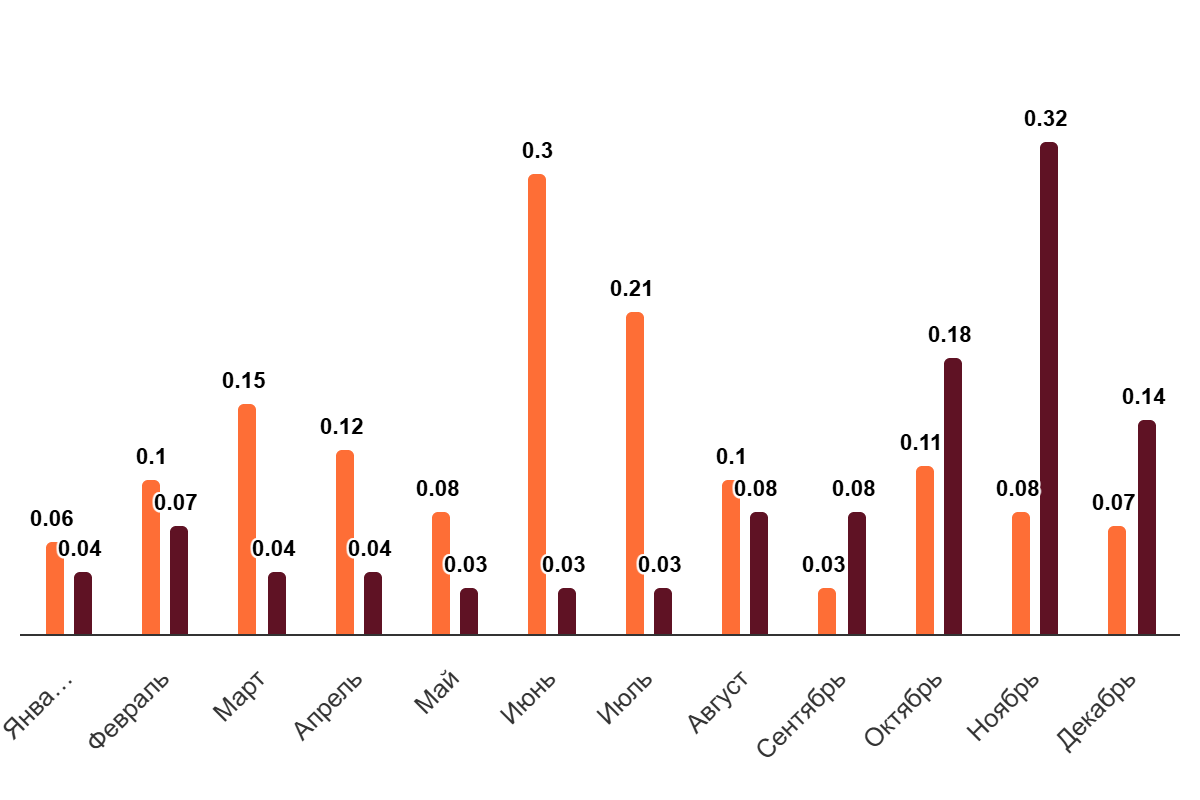

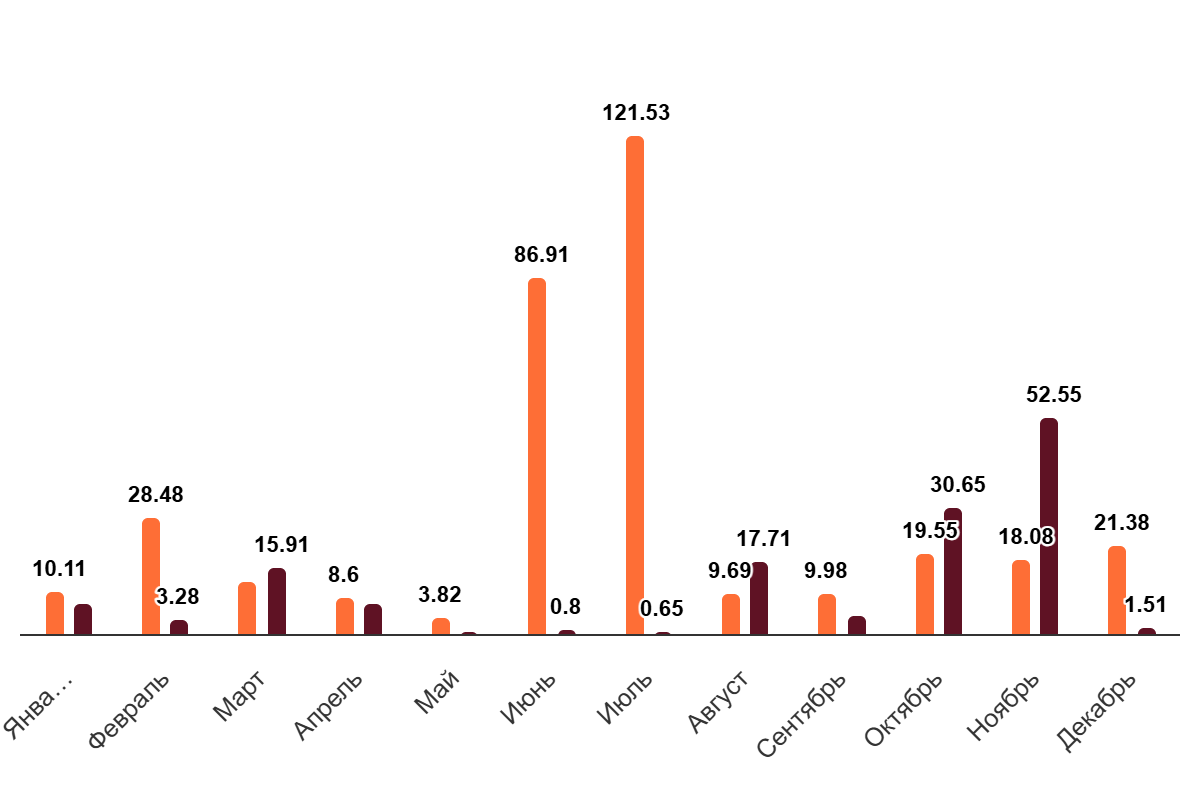

Аналитики «Солара», наряду с общим снижением числа DDoS-атак за год, отмечают средний рост их мощности, как в Гбит/с, так и в Mpps (millions of packets per second). При этом максимально мощные атаки были зафиксированы в конце лета и в октябре. Злоумышленники стремились «забить» мусорным трафиком каналы связи нескольких российских банковских организаций, отмечают эксперты.

Онлайн-ресурсы под ударом

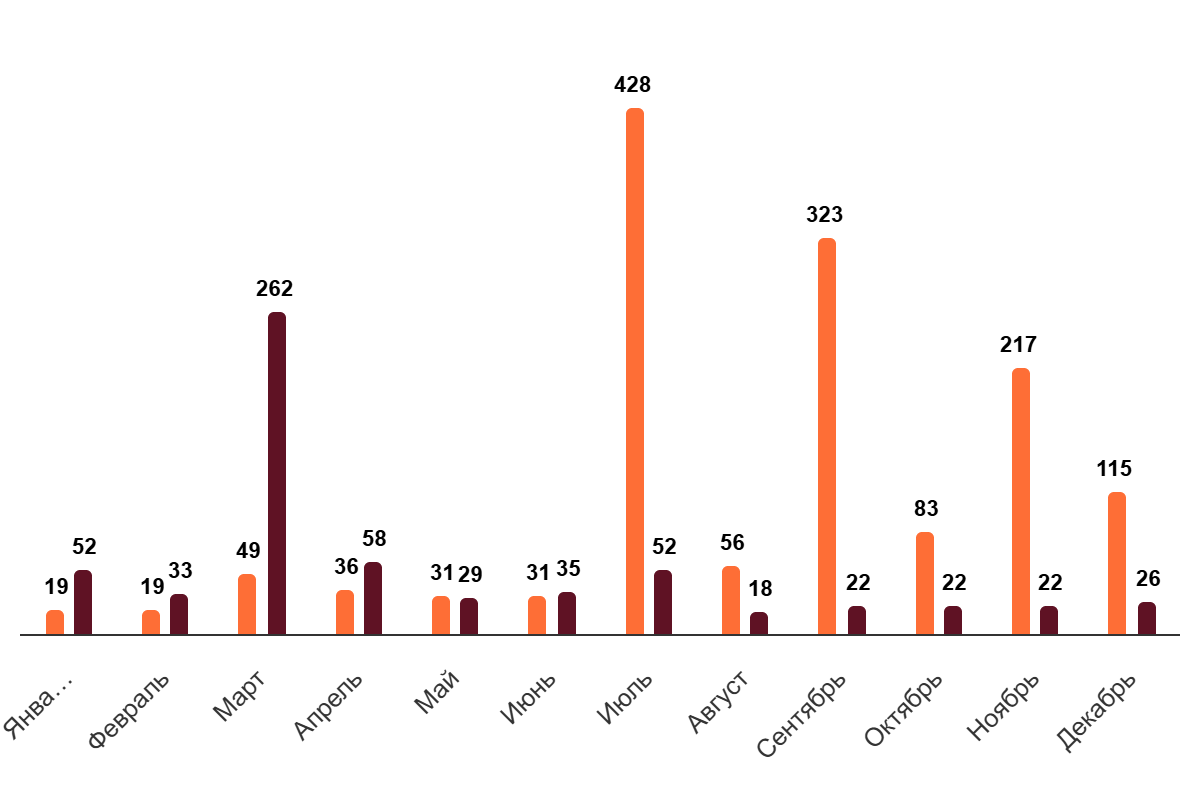

Тренд прошлого года — рост числа нападений на онлайн-ресурсы российских финансовых организаций. Например, атак уровня L7 зафиксировано 29,9 млн — это в 1,7 раза больше, чем в 2024 году. В среднем на одну компанию пришлось более 2,3 млн таких ИБ-событий. Это в два раза превышает показатель 2024 года.

Основная атакующая сила — автоматизированные сканеры, которые «прощупывают» защиту в поисках уязвимостей для следующих, более разрушительных вторжений. Если линия защиты веб-приложения будет нарушена, то хакеры смогут украсть данные и парализовать деятельность финорганизации.

С учетом этих факторов эксперты ГК «Солар» рекомендуют выстраивать эшелонированную защиту от сетевых DDoS-атак уровней L3 и L4. «Необходимо подключить как общую защиту от мощных DDoS-ударов, так и систему тонкой очистки от атак на конкретные интернет-сервисы с малой ёмкостью. Вместе с этим мы рекомендуем включить фильтрацию бот-трафика и WAF-защиту уровня приложений (L7)», — говорят аналитики ГК «Солар».

Цель — информация

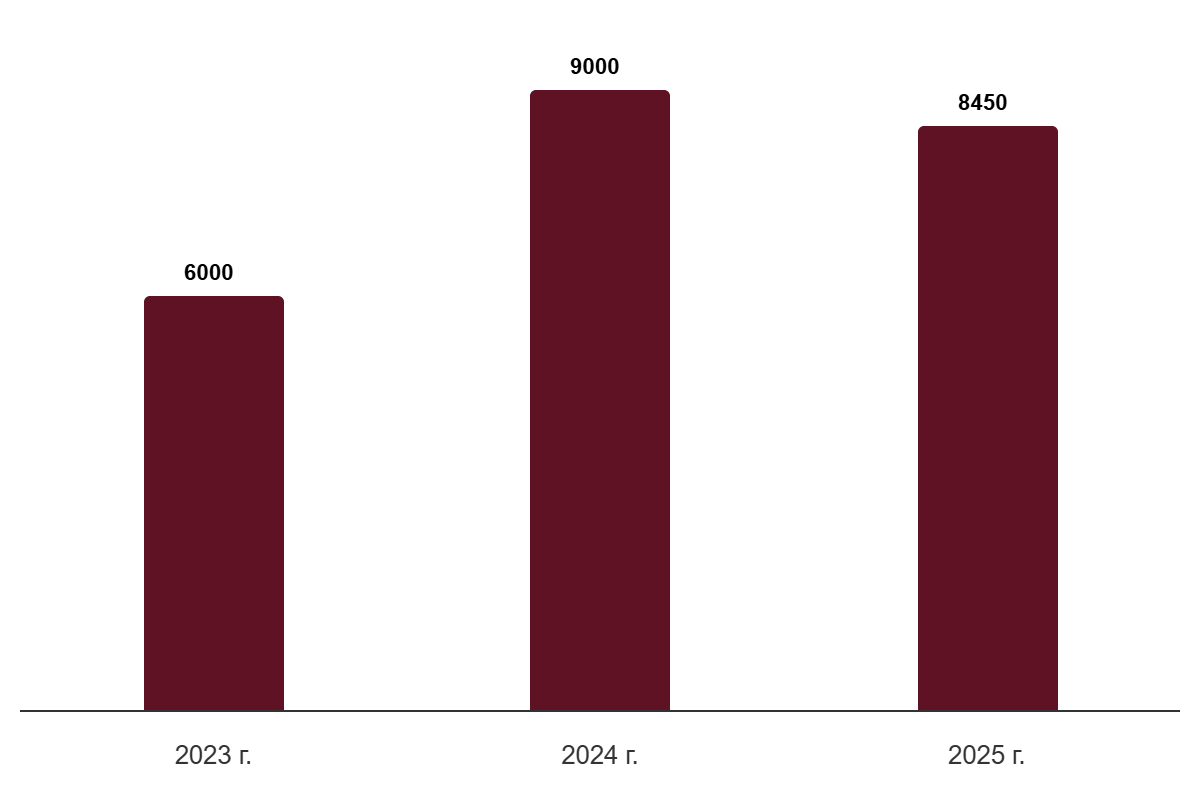

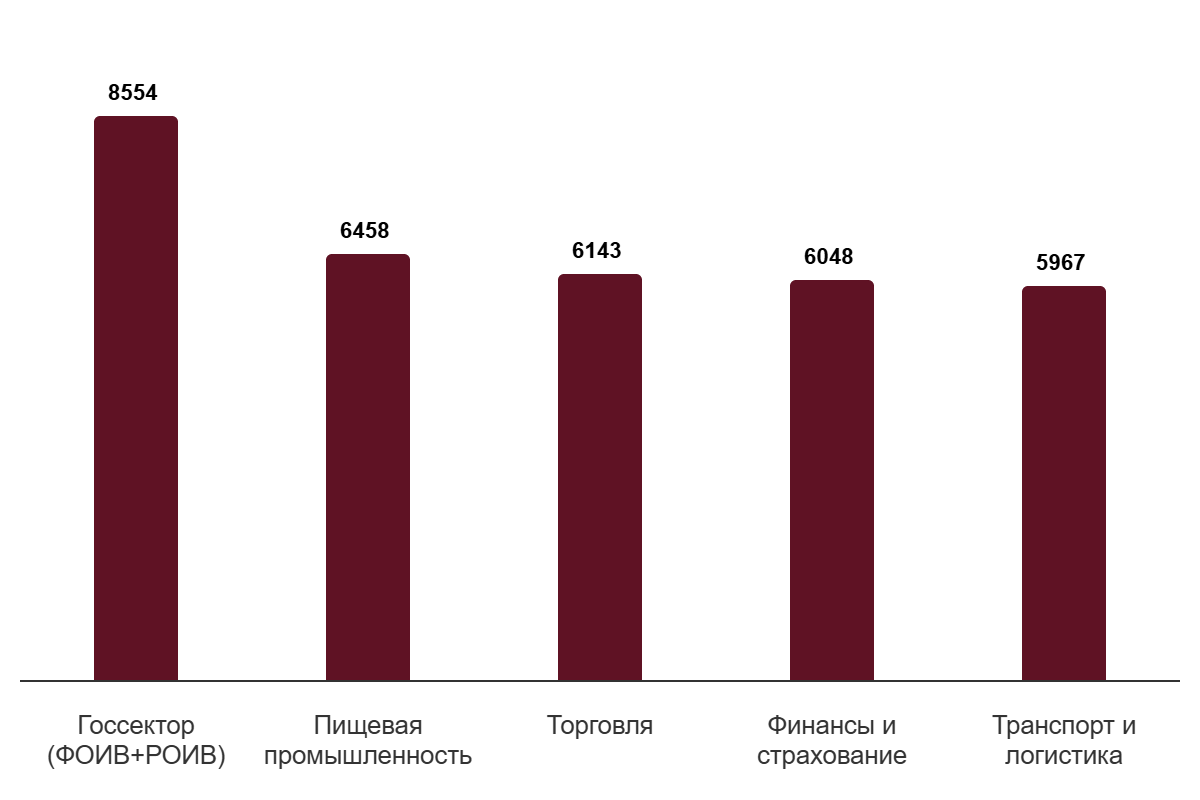

По данным центра противодействия кибератакам Solar JSOC, кредитно-финансовая сфера является одной из самых привлекательных для хакеров. Так, в среднем по другим отраслям показатель ИБ-инцидентов не превышает 1%. Всего по итогам прошлого года Solar JSOC зафиксировал 8450 подтверждённых киберинцидентов (—6% к показателям 2024 года).

Каждый пятый инцидент (20%) в прошлом году в области финансов и страхования был связан с попытками получить доступ к конфиденциальным данным для их передачи вовне. Ещё 15% случаев пришлись на кражу учётных данных. Впрочем, наиболее частые инциденты в этой отрасли связаны всё-таки с внутренними угрозами. Это несанкционированный доступ к системам и данным, утечки данных, случайные, а иногда и умышленные действия сотрудников, которые приносят организации ущерб.

Инструментарий хакеров

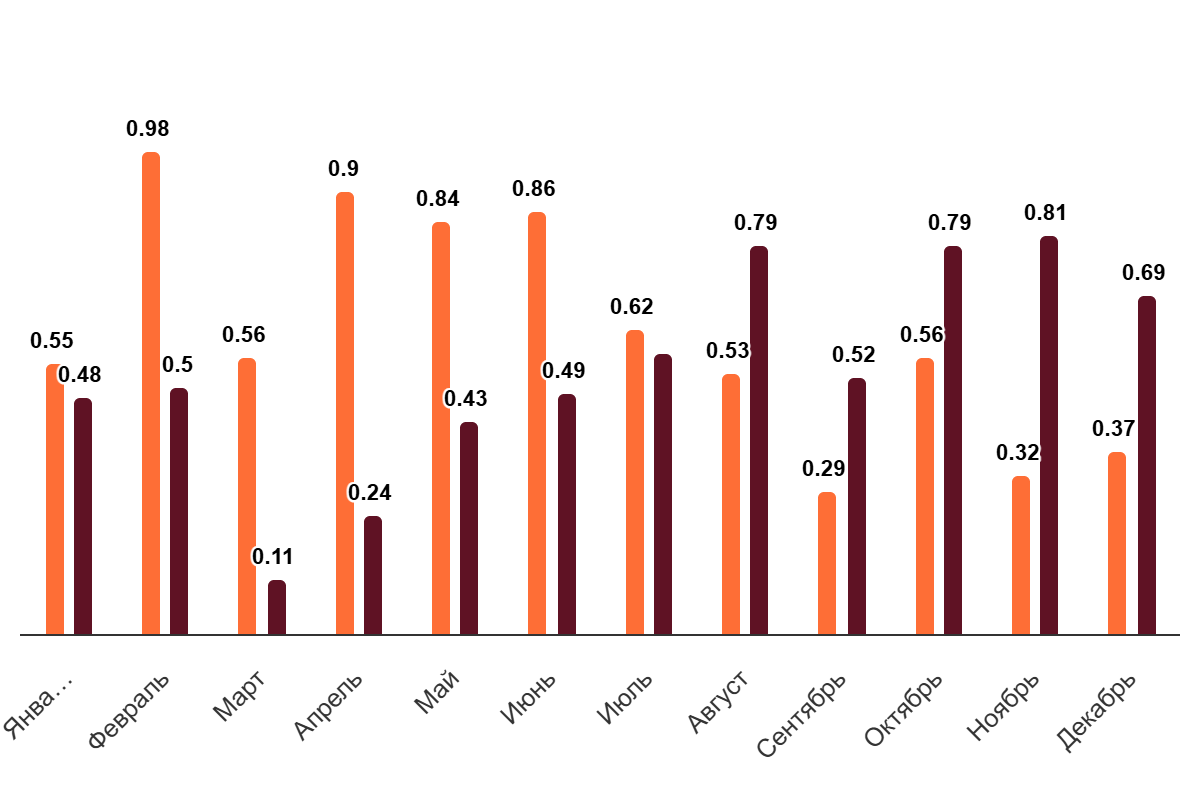

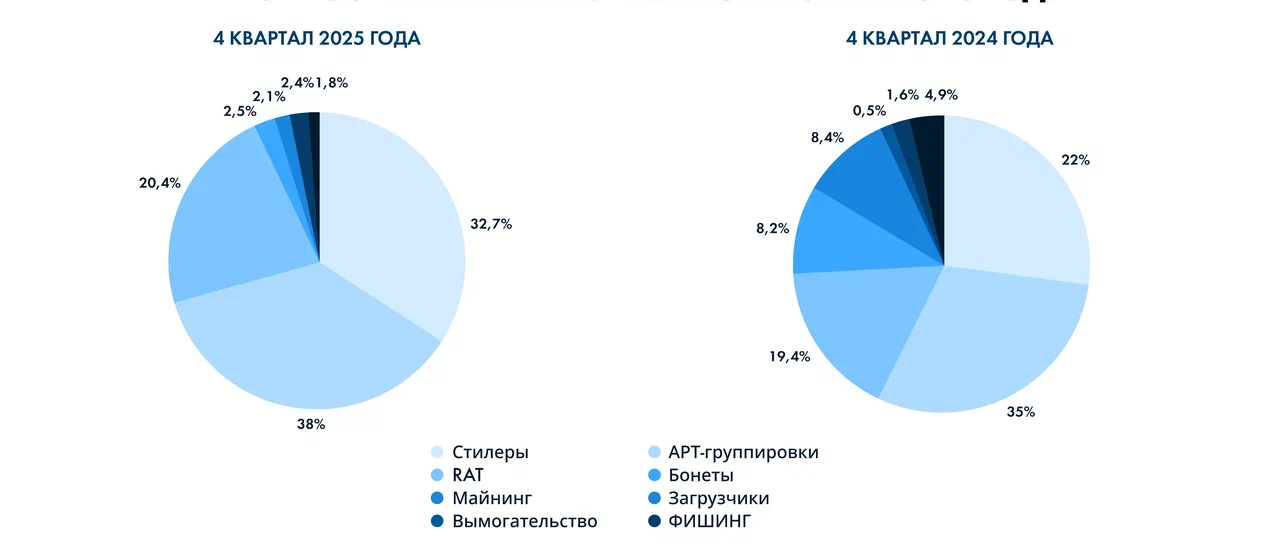

По данным сети сенсоров центра исследования киберугроз Solar 4RAYS, основным орудием злоумышленников в 2025 году стали программы-стилеры (41%). Это ВПО, предназначенное для кражи логинов, паролей, платёжных данных, файлов cookie. Доля обнаруженных стилеров в заражённых организациях финсектора к концу 2025 года выросла на 10 п. п.

На втором месте — средства удалённого доступа (Remote Access Tools, RAT) или бэкдоры (21%). Они позволяют хакерам закрепиться в инфраструктуре, управлять заражёнными устройствами, перемещаться по сети и продавать доступ к учётным записям на чёрном рынке.

Особую тревогу у экспертов вызывает активность профессиональных APT-группировок (Advanced Persistent Threat). Признаки такой активности были зафиксированы в 20% случаев среди всех типов заражений ВПО. Эти группировки проводят сложные, многоэтапные операции, нацеленные на долговременное присутствие в сети и кражу больших объёмов данных.

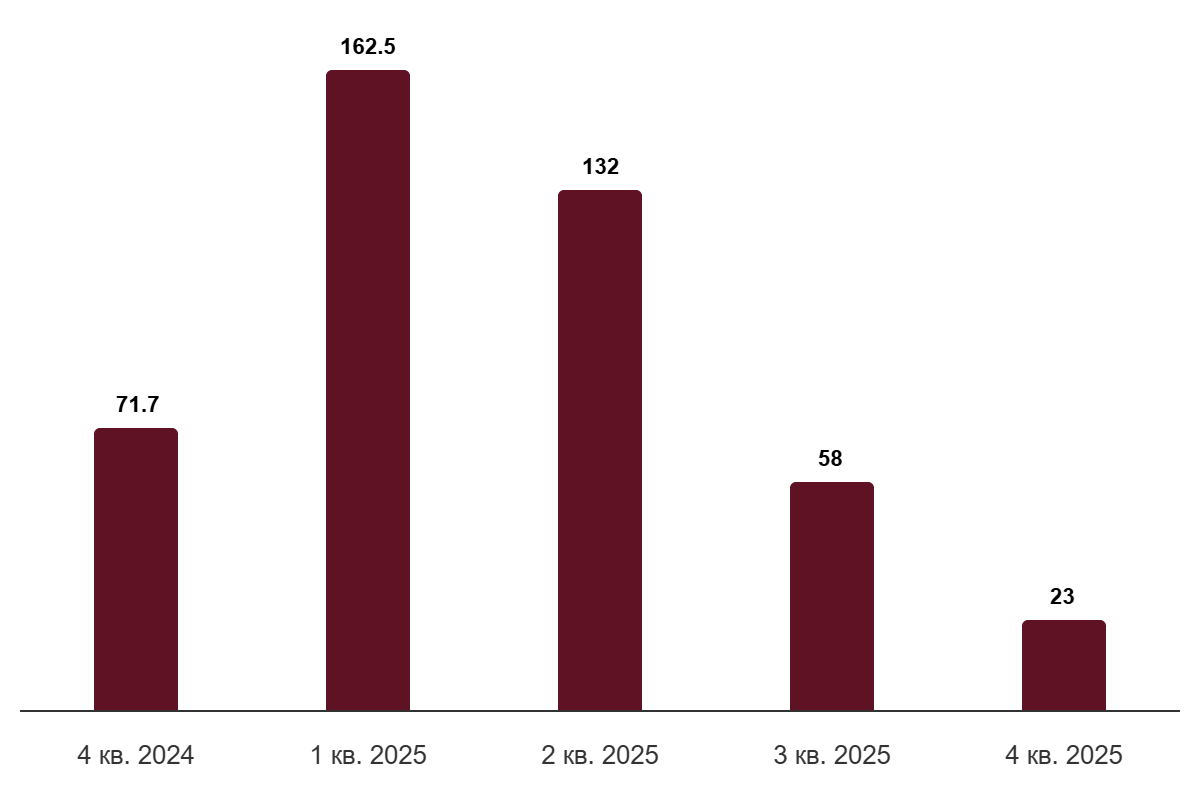

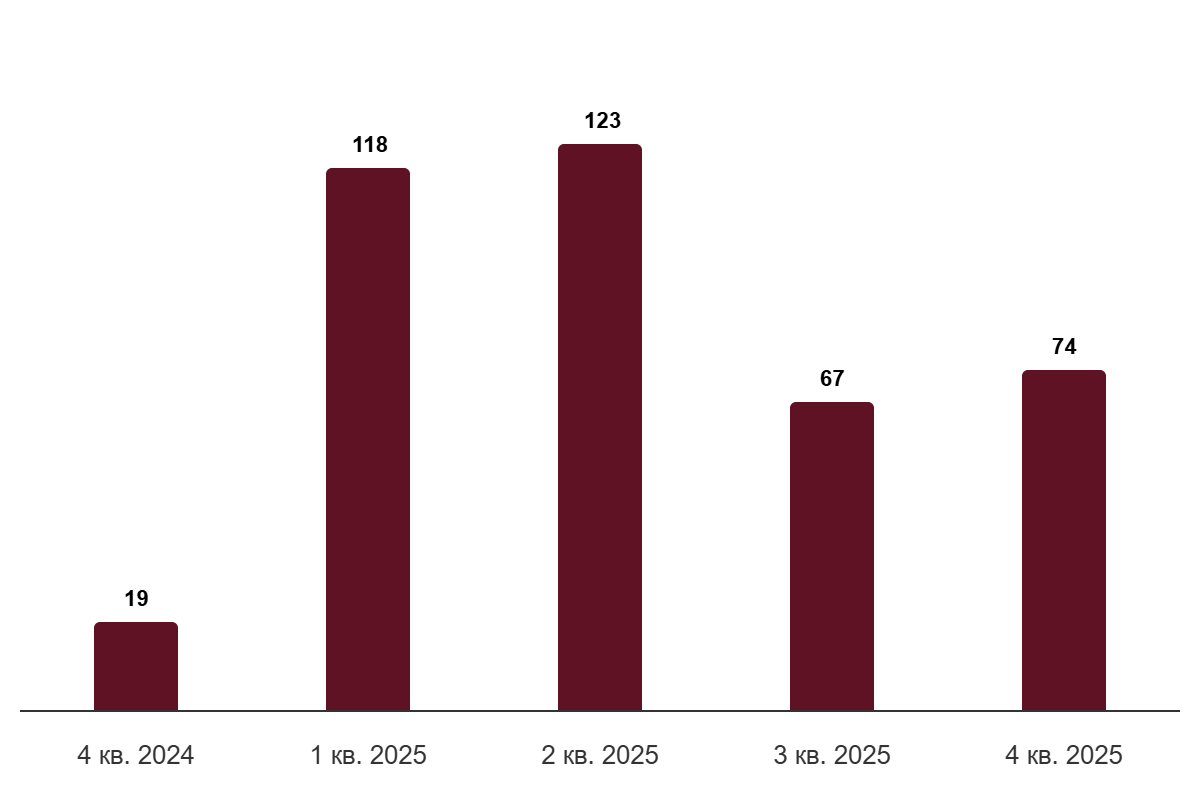

Всего в 2025 году сенсоры центра исследования киберугроз Solar 4RAYS зафиксировали 375,4 тыс. случаев заражений ВПО в финансовых организациях. В основном они пришлись на первый квартал. «Это может быть связано с активизацией злоумышленников после периода новогодних праздников, в IV квартале активность, как правило, падает», — отмечают в ГК «Солар».

По-прежнему актуален и старый-недобрый дроппинг. Эксперты Solar AURA модернизировали подходы к нему и теперь отслеживают не только мерчантов и банковские карты, задействованные в сомнительных финансовых активностях, но и номера телефонов, привязанные к банковским аккаунтам или СБП. В 2025 году зафиксировано почти 700 тыс. случаев использования инструментов дропперов (карт, эквайринга, номеров) для нелегального приёма и вывода денег.

Сохранить устойчивость

Финансовая отрасль демонстрирует высокую ИБ-устойчивость и зрелый уровень защиты, считают аналитики. Например, на организации этой сферы приходится всего 3% всех зафиксированных фактов заражения ВПО. В 2025 году по сравнению с 2024-м на 38% сократилось количество публичных сообщений об утечках из финансового сектора (24 события), а в открытый доступ попало в 32 раза меньше строк данных (12,8 млн), чем в 2024 году. Благодаря миграции пользователей в мобильные приложения снизилась фишинговая нагрузка на банки — с 4,9% в конце 2024 года до 1,8% к концу 2025 года.

Однако расслабляться нельзя, предупреждают эксперты: интенсивность атак растёт, хотя она пока не достигла уровня, например, ситуации в ТЭК, где на одну организацию приходится более 1000 заражений ВПО.

Чек-лист обязательных действий в сфере ИБ от экспертов ГК «Солар»:

- Регулярно сканировать свой внешний периметр на предмет изменения опубликованных сервисов и наличия в них уязвимостей.

- Выкладывать в интернет только действительно необходимые сервисы и тщательно контролировать их. Все интерфейсы управления инфраструктурой и ИБ не должны быть доступны из публичной сети.

- Использовать продвинутые средства защиты (EDR, SIEM) параллельно с классическим защитным ПО, чтобы вовремя обнаруживать нежелательные события в инфраструктуре. Также обязательно использовать решения, способные распознавать атаки в DNS-трафике.

- Оперативно обновлять всё используемое в инфраструктуре ПО.

- Внимательно отслеживать, кто имеет удалённый доступ в инфраструктуру, особенно среди подрядчиков.

- Предельно ответственно относиться к соблюдению парольных политик. Пользоваться сервисами мониторинга утечек учетных записей и вовремя их обновлять. Обеспечить защиту от автоматизированных атак методом подбора.

- Создавать инфраструктуру бэкапов, следуя принципу «3-2-1»: обеспечить наличие не менее трёх копий данных, хранение копии как минимум на двух физических носителях разного типа и наличие минимум одной копии за пределами основной инфраструктуры.

- В случае подозрения на атаку моментально оценивать компрометацию, а лучше делать это на регулярной основе.

- Заниматься повышением киберграмотности сотрудников — это поможет избежать атак на основе социальной инженерии.

- Дать службе ИБ постоянный доступ к последним сведениям о ландшафте киберугроз конкретного региона и индикаторам компрометации.