Киберфейлы-2025: ИБ-инциденты, которые вляпались в историю

Хакеры пожаловались в BBC

Атака на крупного ретейлера Co-Op привела к сбоям в его работе, оставив покупателей без онлайн-заказов, а офлайн-точки — буквально с пустыми полками. Более серьёзного ущерба удалось избежать только потому, что присутствие хакеров достаточно быстро обнаружили и увели инфраструктуру в офлайн.

Злоумышленники — участники группировки DragonForce — были настолько возмущены этим фактом, что не смогли сдержать своё негодование и написали обиженное письмо в BBC. В нём они заявили, что ретейлер сам подорвал себе бизнес, обрушил продажи и снизил стоимость своих акций, а ведь мог бы спокойно наблюдать за развивающейся кибератакой программы-вымогателя и готовить деньги для выкупа. Такого хамства в истории кибербеза ещё не было. В BBC письму обрадовались, и выставили его в паблик: лишнего трафика не бывает.

10 миллисекунд до провала

Amazon в декабре рассказала о необычном случае: корпорации удалось выявить северокорейского хакера, который работал в компании под видом удалённого системного администратора из США. Безопасники ретейла выявили его в своей инфраструктуре весьма оригинальным способом — по временному лагу срабатывания клавиатуры. У обычных администраторов системы, чьё удалённое рабочее место находится в США, время от нажатия кнопки на клавиатуре до поступления сигнала в систему фиксируется в пределах 100 миллисекунд. У северокорейского хакера, который уже начал обживаться в системе, он составил 110 миллисекунд. Начатое внутреннее расследование в итоге показало, что компьютер, с которого хакер получил доступ, находился в Аризоне, а злоумышленник управлял им из КНДР, что и вызывало такой долгий отклик. Женщина, уличённая в содействии мошенничеству, уже получила несколько лет тюремного заключения.

Подбор пароля привёл к банкротству 158-летней компании

Британская транспортная компания KNP — одна из старейших в стране. Она располагала парком 500 грузовиков и штатом из 700 человек, пока хакеры не угадали пароль одного из сотрудников к её внутренней системе. Группировка Akira полностью лишила компанию доступа к необходимым для работы данным и потребовала выкуп £5 млн. Сумма оказалась неподъёмной для KNP, компания обанкротилась и вскоре закрылась.

Правда, какой именно пароль привёл к столь катастрофическим последствиям, не сообщается, но очевидно, что он был простым. Кажется, первый рабочий день нового года можно смело начинать с напоминания сотрудникам о недопустимости qwerty и password123.

Случайно отключили дорожные камеры

Атака на государственную прокуратуру Нидерландов вполне себе удалась, вынудив сотрудников временно вернуться к бумажному документообороту вместо электронного. Целью хакеров был сбор информации о расследованиях.

Однако кибернападение имело дополнительный эффект: пока система оставалась изолирована от глобального интернета, в стране перестали работать камеры, фиксирующие нарушения ПДД. Дело в том, что на голландских дорогах есть три типа камер, контролирующих скорость движения, и все они оказались отключены. Камеры, которые регистрируют факт использования мобильного телефона за рулём, не пострадали и работали в обычном режиме, но «гонщиков» они не ловили.

При этом эксперты считают, что отключение дорожных камер вовсе не было изначальной целью атакующих. Но в итоге хакеры неожиданно подарили несколько незабываемых дней нидерландским лихачам.

Пытался устроиться на работу, но был раскрыт

Команда криптовалютной биржи Kraken рассказала о весьма изощрённой попытке внедриться в её инфраструктуру: хакер прислал резюме на позицию разработчика. В компании пояснили, что подозрение вызвали детали. Хакер сначала подключился к созвону с рекрутером с другим именем, а затем поспешно сменил его на указанное в резюме. Несколько раз в разговор вклинивался третий голос, который как будто инструктировал кандидата, что нужно отвечать.

Заподозрив неладное, команда Kraken провела кандидата через все этапы процесса отбора, пристально наблюдая за ним. На финальном собеседовании по видеосвязи ему задали ряд уточняющих вопросов, включая любимые рестораны в «родном» городе. Ответить на них в режиме реального времени хакер-кандидат не смог.

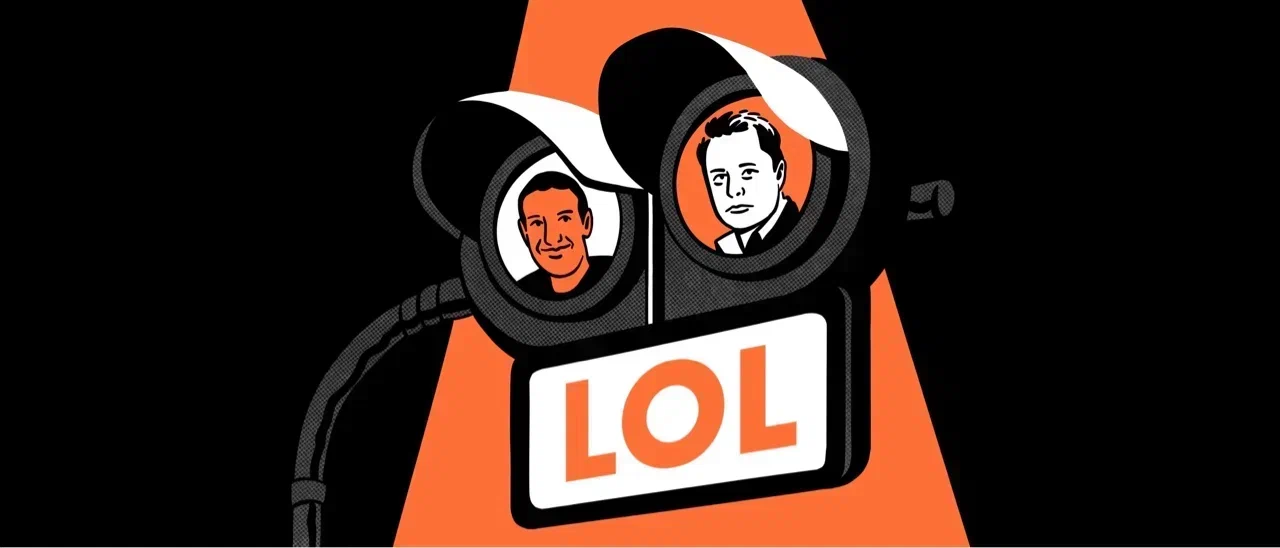

Светофоры заговорили голосами Цукерберга и Маска

В Кремниевой долине хакеры добрались до светофоров, а точнее до ПО, которое используется для информирования людей с ограничениями по зрению о безопасном переходе улицы. Вместо стандартных сообщений оно заговорило голосами Илона Маска и Марка Цукерберга. Первый рассказал озадаченным пешеходам, что счастье за деньги не купишь, хотя можно купить Cybertruck. Второй поведал, что испытывать дискомфорт от нарушения ИИ их личных границ нормально. Голоса, естественно, оказались сгенерированными с помощью ИИ. А возможной причиной взлома ПО, которое контролирует работу голосового оповещения светофоров, эксперты называют всё те же стандартные пароли.

Взломал уличный экран, чтобы показать друзьям мемы

Школьник из Казахстана взломал LED-экран в родном городе. В результате вместо рекламы на нём стали транслироваться популярные мемы. Сделать это оказалось не так уж сложно: подросток попросту подобрал пароль. Когда владелец рекламного экрана обратился в полицию, хулигана быстро вычислили. Он даже не думал скрывать улики: видео с транслируемыми на экране мемами отправил друзьям, а в переписке рассказал о нескольких других подобных атаках, которые не удались. Хакер оказался слишком юным для привлечения к ответственности. Его родителям грозит штраф за ненадлежащее исполнение своих обязанностей.