Как защититься от фейковых CAPTCHA и атак ClickFix

Расскажите об атаке ClickFix: откуда она появилась, какие основные моменты.

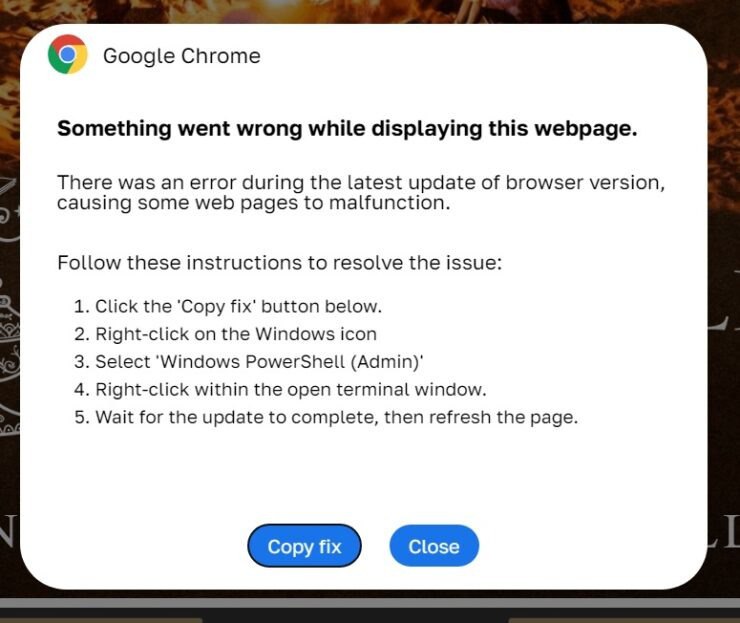

В арсенале этот метод появился в начале 2024 года. Суть данной техники довольно проста: жертва перенаправляется через ссылку в письме, вредоносную рекламу или взломанный сайт на фишинговую страницу, которая предлагает ей пройти CAPTCHA. При этом в буфер обмена копируется вредоносная команда, а в инструкции жертве предлагается вставить её, например, в диалог «Выполнить». Таким образом и реализуется компрометация системы. В MITRE ATT&CK данная техника получила идентификатор T1204.004 и название Malicious Copy and Paste.

Почему метод ClickFix привлекает внимание целевых групп (APT) и других сложных атакующих и как включение такого социального вектора меняет стратегию целевых кампаний (например, в сочетании с утечкой данных, компрометацией цепочки поставок и т. д.)?

Ответ довольно прост: к фишинговым письмам многие привыкли и открывают их всё реже, а про атаки с использованием CAPTCHA обычные пользователи слышат далеко не так часто, как это может показаться. Следовательно, эффективность таких атак куда выше, чем и пользуются злоумышленники.

Каким образом злоумышленникам удается обходить обнаружение современных EDR-/AV-систем при атаке ClickFix и какие уязвимые места защиты при этом особенно поддаются эксплуатации?

Стоит отличать технические уязвимости от человеческих — в данном случае речь как раз о последних. Тем не менее этот метод позволяет лишь начать цепочку эксплуатации, например загрузить вредоносный файл с удалённого веб-ресурса. И даже на этом этапе подобная активность может быть обнаружена имеющимися средствами защиты.

Какие социально-психологические триггеры (например, фейковые предупреждения об обновлении ПО, «проверка на человека» через CAPTCHA, сообщения об ошибках и т. д.) чаще всего эксплуатируют в ClickFix-атаках и как эти уловки можно распознать и предотвратить?

На самом деле довольно просто: если при прохождении CAPTCHA вам предлагают вставить какую-то команду в вашу систему — это плохой знак.

Насколько масштабируем и автоматизирован метод ClickFix: существуют ли готовые «ClickFix-генераторы» или сервисы, которые упрощают создание фишинговых страниц и команд для жертв, и как их наличие влияет на частоту и профессионализм атакующих кампаний?

Да, разумеется, существуют. Более того, мы фиксировали случаи, когда на теневых ресурсах злоумышленники предлагали оригинальные реализации этой техники, которые позволяли обойти некоторые средства защиты.

Пример атаки типа ClickFix: пользователь получает сообщение об ошибке, ему предлагается «исправить проблему» – нажать “Copy fix”, открыть Windows PowerShell и вставить туда скопированную команду.

Источник: avatars.dzeninfra.ru

Какие подходы и технологии могут быть использованы для обнаружения ClickFix-атак на ранних этапах? Например, возможно ли применять машинное обучение или поведенческий анализ (UEBA/EDR) для выявления характерных цепочек действий, свойственных ClickFix?

В целом всё даже проще. Команды, которые выполняют пользователи, довольно типичны для загрузчиков, так как техника зачастую используется для доставки ВПО. При этом в качестве альтернативы могут использоваться и легитимные инструменты, например средства удалённого доступа. Таким образом, значительных сложностей в обнаружении современными средствами защиты данной техники нет.

Какую роль играют разведданные и SEO-методы при подготовке ClickFix-атак? Используют ли злоумышленники OSINT для персонализации фишинговых страниц и методы SEO poisoning, чтобы продвигать свои злонамеренные сайты в поисковых результатах?

Да, разумеется. Это один из методов перенаправления на фишинговую страницу с инструкциями. Зачастую ClickFix используется для массового распространения ВПО, поэтому таргетинг в данном случае максимально широкий. Тем не менее встречаются и целевые атаки, но в их рамках чаще всего для доставки ссылки на фишинговую страницу используются электронные письма.

Как реагируют на всплеск ClickFix-атак регулирующие органы и крупные ИТ-вендоры (Microsoft, Google, Apple и др.)? Публикуются ли официальные рекомендации или стандарты защиты от этого вектора угроз (например, в CERT-сообщениях или в рамках отраслевых регуляций) и какие адаптации в продуктах или платформах они внедряют в ответ?

Безусловно, исследования применения этой техники регулярно появляются как в публичном пространстве, так и на коммерческих TI-порталах. Если говорить про классическую реализацию, то самым простым способом противодействия является блокирование вызова диалога «Выполнить» — так жертве будет просто некуда вставлять вредоносную команду. Разумеется, есть варианты этой техники, и тут уже стоит полагаться на обучение сотрудников и своевременное обнаружение выполняемых команд.

Насколько серьёзной считается новая вариация социальной инженерии FileFix (внедрение команд в адресную строку «Проводника Windows») и какие другие неожиданные варианты ClickFix-подобных атак могут появиться в будущем?

Во-первых, её реализацию не получится ограничить блокировкой диалога «Выполнить», так как в данном случае для выполнения команды предполагается использование проводника Windows. Во-вторых, атакующие постоянно экспериментируют с этой техникой, меняя как место, куда необходимо вставить саму команду для последующего запуска, так и сами команды. Это и позволяет обходить средства защиты.

Какие типы вредоносного ПО (инфостилеры, RAT, шифровальщики и др.) чаще всего доставляются через ClickFix-атаки и какие последствия для инфраструктуры и безопасности предприятий они несут?

Здесь всё зависит от злоумышленника. Это может быть как массовое ВПО, например стилеры, так и его альтернативы, в том числе средства удалённого доступа (к примеру, NetSupport). Дальше всё зависит исключительно от мотивации злоумышленника: это может быть кража данных, а может быть распространение вымогательского ПО.

Кто больше подвержен атаке ClickFix? Насколько она распространена в России и мире?

За пределами России данная техника используется значительно чаще. Тем не менее мы уже неоднократно фиксировали применение этой техники на территории нашей страны.

Какие превентивные меры (технические и организационные) наиболее эффективны против ClickFix-атак: на чём следует делать акцент — на блокировке системных возможностей (отключение Win+R, жёсткая политика выполнения скриптов и т. п.) или на обучении и повышении осведомлённости сотрудников?

Абсолютно точно на обучении пользователей. При этом не стоит забывать и про возможности обнаружения непосредственно самих команд, которые выполняются в рамках реализации таких атак.